Differences between Azure Virtual Network and Azure Synapse Analytics Managed Virtual Network

Azure 仮想ネットワーク と Azure Synapse Analytics の マネージド仮想ネットワーク との違い

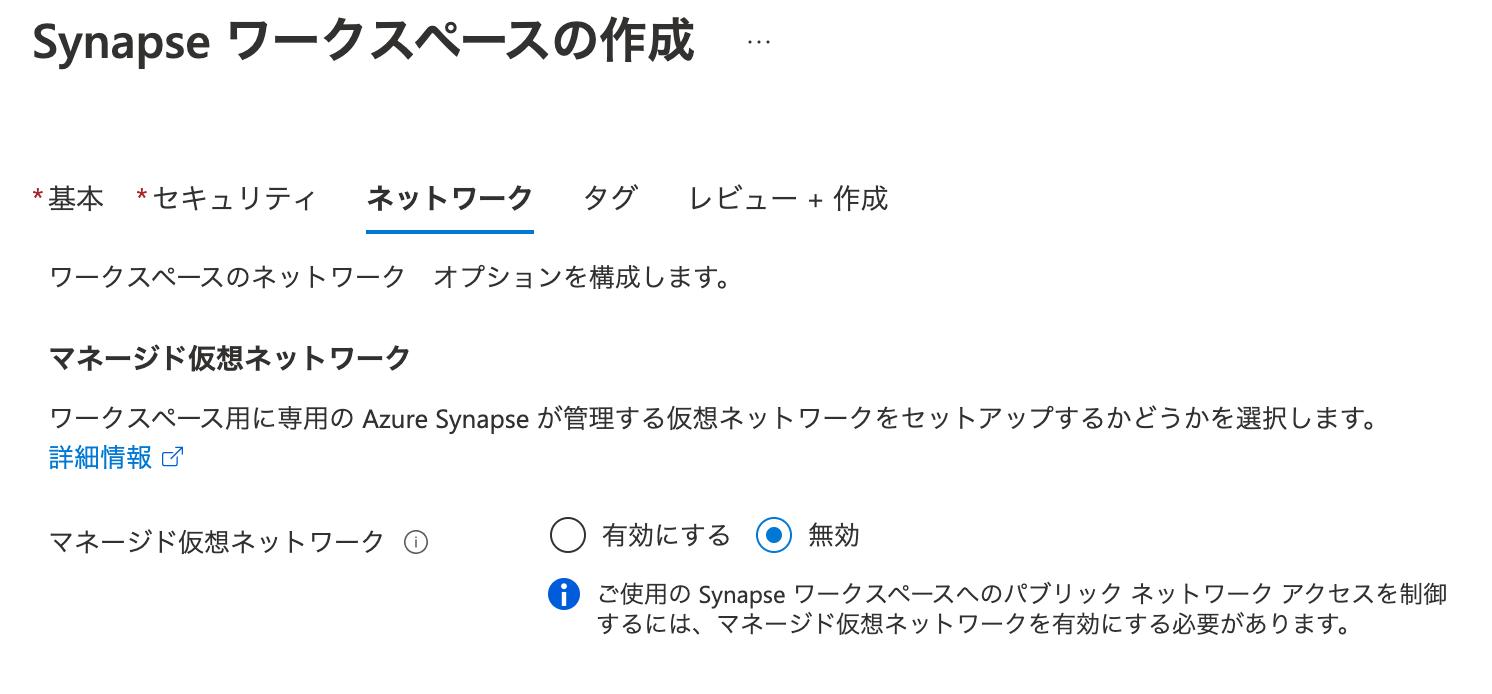

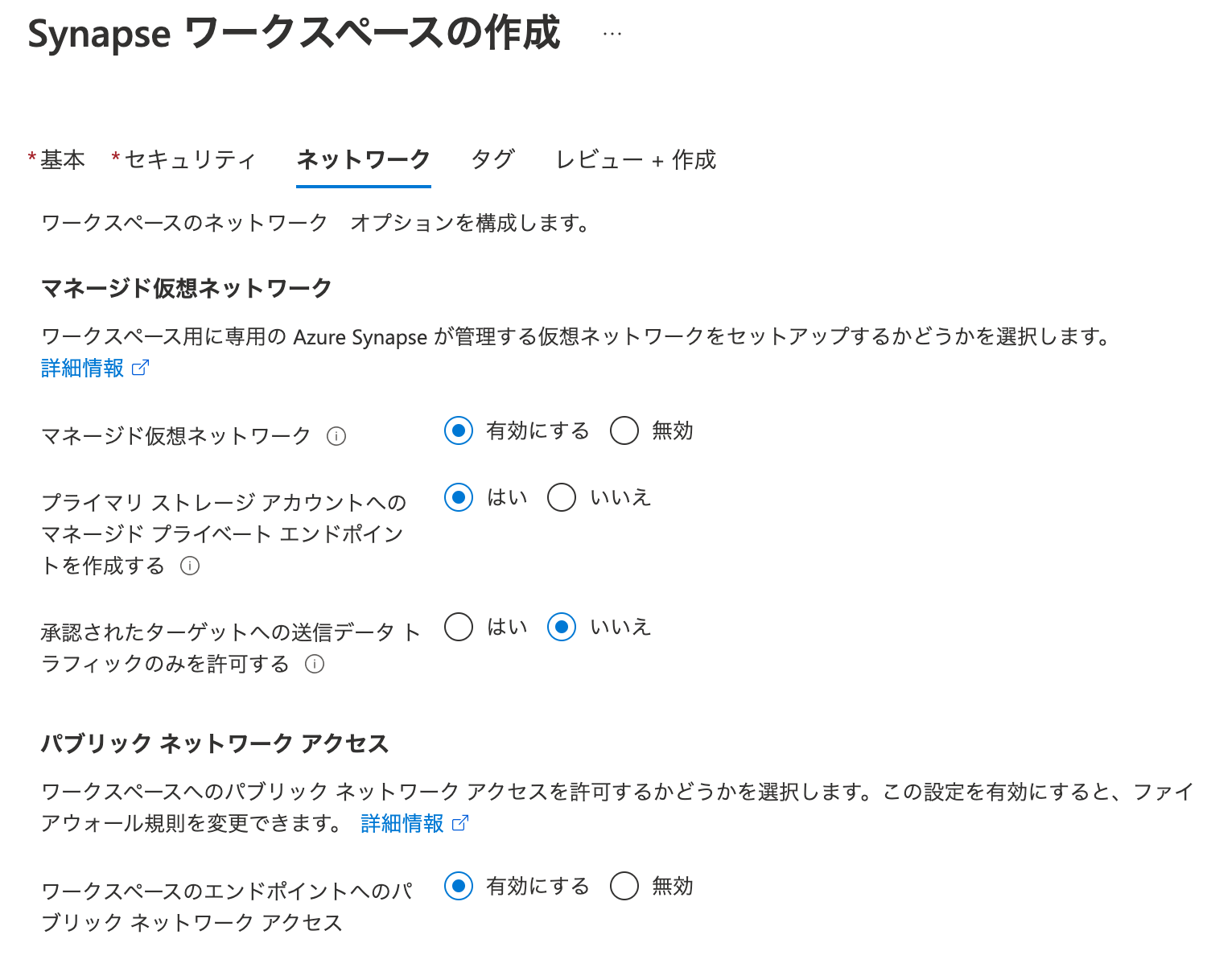

Azure Synapse Analytics には マネージド仮想ネットワーク (マネージド ワークスペース仮想ネットワーク) という機能があります。これは、Synapse ワークスペースの作成段階におけるネットワークの設定から有効/無効を選択できます。

そして、パブリックネットワークアクセスを無効とする場合、マネージド仮想ネットワークを有効にしなければなりません。パブリックネットワークアクセスを無効とする場合、プライベートリンクハブ と プライベートエンドポイント を使用して 仮想ネットワーク経由で Synapse ワークスペース を利用する形になるため、この時点においてユーザーは「仮想ネットワーク」と「マネージド仮想ネットワーク」の 2つのネットワークを認識していることになります。

これらは、実体としては同じものなのでしょうか?それとも異なるものなのでしょうか?異なるものであるとしたら、マネージド仮想ネットワークとはどのようなものなのでしょうか?そして Synapse ワークスペースと紐付ける既存の仮想ネットワークには影響するものなのでしょうか?

本記事では、これらの疑問に回答していきます。

マネージド仮想ネットワークとは

Azure Synapse Analytics のセキュリティに関するホワイト ペーパー: ネットワークのセキュリティ - Azure Synapse Analytics | Microsoft Learn によると、以下のようなものであることが分かります。

- Synapse によって完全な管理が行われる独自の仮想ネットワーク。

- 複数の Synapse ワークスペース間のネットワーク分離を実現するためのネットワークセキュリティ機能。

- ネットワーク分離の対象となるリソースは以下の通り。

- パイプライン (およびデータフロー) のコンピューティングリソース

- Apache Spark プール のコンピューティングリソース

- ネットワーク分離の対象と ならない (マルチテナントサービスの) リソースは以下の通り。

- Spark クラスターについては、単一の Synapse ワークスペース内においても、クラスターごとにネットワークが分離される。

- ワークスペースの作成時にのみ構成することが可能。

- ユーザーからは見えない。

マネージド仮想ネットワークの目的

目的は、 Azure Synapse Analytics ワークスペースにおけるデータ流出の防止です。例えば以下のようなセキュリティを実現することができます。

- パブリックネットワークアクセスを無効にすることで、インターネット側から Synapse ワークスペースに対して不正にアクセスされてしまった場合でも、Synapse の各機能が利用できないようにすることができる。

- 承認されたターゲットへの送信データトラフィックのみを許可することで、悪意のある内部関係者が Synapse ワークスペースから外部 (他の Syanpse ワークスペースも含む) にデータを送信しようとしても失敗に終わらせることができる。

アーキテクチャ上の位置づけ

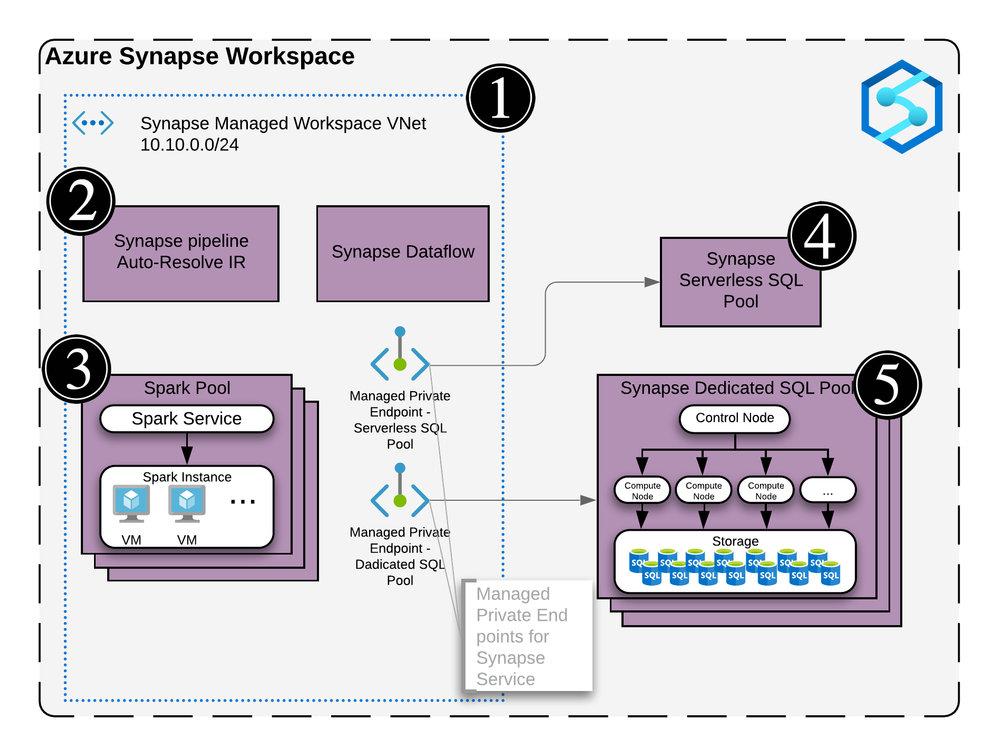

Understanding Azure Synapse Private Endpoints - Microsoft Tech Community によると、マネージド仮想ネットワークを有効にした場合の Azure Synapse Analytics ワークスペース内のアーキテクチャは以下のようになります。

先述の通り、Synapse ワークスペース内にマネージド仮想ネットワークが構築され、パイプライン (およびデータフロー)、そして Apache Spark プール のコンピューティングリソースがその内部にデプロイされます。これらのリソースは、マネージドプライベートエンドポイント経由で外部と通信します。

何がどのようにマネージドとなるのか

マネージド仮想ネットワーク - Azure Synapse Analytics | Microsoft Learn によると、マネージド仮想ネットワークは以下の管理を、ユーザーに代わって行います。

- インバウンド (Synapse ワークスペース外部から) の NSG (Network Security Group) ルール管理

- Spark クラスターのネットワーク負荷をコントロールするためのサブネット管理

Azure における 仮想ネットワーク との関係

これまでの説明からも明らかな通り、Azure Synapse Analytics のマネージド仮想ネットワークは、Azure においてユーザーが作成・管理する仮想ネットワークとは異なるものです。

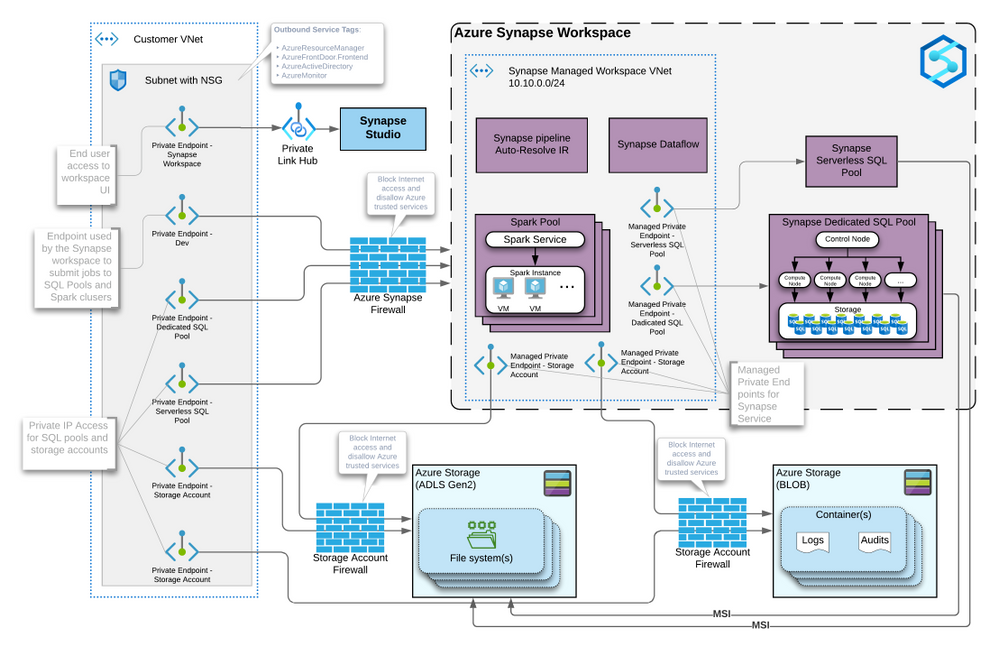

これは、Understanding Azure Synapse Private Endpoints - Microsoft Tech Community における全体アーキテクチャの図からも読み取れます。

ユーザーが作成・管理する仮想ネットワークは、図左端の「Customer VNet」にあたります。Customer VNet と Synapse ワークスペースとの間の通信は プライベートリンクハブ および プライベートエンドポイント を経由して行われますが、ワークスペース内部ではマネージド仮想ネットワーク内の各リソースへとルーティングされます。

したがって、マネージド仮想ネットワーク自体はユーザーが作成・管理する仮想ネットワークとは異なるものですし、例えば既存の仮想ネットワークからワークスペースに接続できるようにしたとしても、既存の仮想ネットワークへの影響はありません。もちろん、既存の仮想ネットワークが Azure Synapse Analytics による管理となり、管理者の意図に反した変更が行われ、既存のユーザーの利用に支障が出るようなこともありません。

なお、マネージド仮想ネットワークは通常の仮想ネットワーク (Customer VNet) とのピアリングもできません。その点においても「Synapse によって完全な管理が行われる独自の仮想ネットワーク」であると言えます。

まとめ

Azure 仮想ネットワーク と Azure Synapse Analytics の マネージド仮想ネットワーク との違いについて説明しました。パブリックネットワークアクセスを無効にする際にはマネージド仮想ネットワークを有効にすることになりますが、これを活用することで、Azure Synapse Analytics のネットワークセキュリティを簡単に高めることができます。

マネージド仮想ネットワークを有効にしても Azure Synapse Analytics 上からは 有効/無効 しか確認できず、それらしいネットワーク項目が見当たらないことから、ドキュメントを精査しないと、どのようなものか分かりづらい機能であると思います。上記説明が参考になれば幸いです。